El E-mail como medio de prueba inservible

Luego de más de 15 años de práctica en programación y en Derecho, me he encontrado con un caso en el que me han presentado E-mails impresos como único medio probatorio.

Luego de más de 15 años de práctica en programación y en Derecho, me he encontrado con un caso en el que me han presentado E-mails impresos como único medio probatorio. Hay que recordar que nadie impugna ni discute su contenido, generalmente se acepta como si fuera un documento notarial o una carta documento. Esto se da por el mero desconocimiento técnico del profesional o de la parte que no lo discute.

Veamos como poner cualquier cosa en un email.

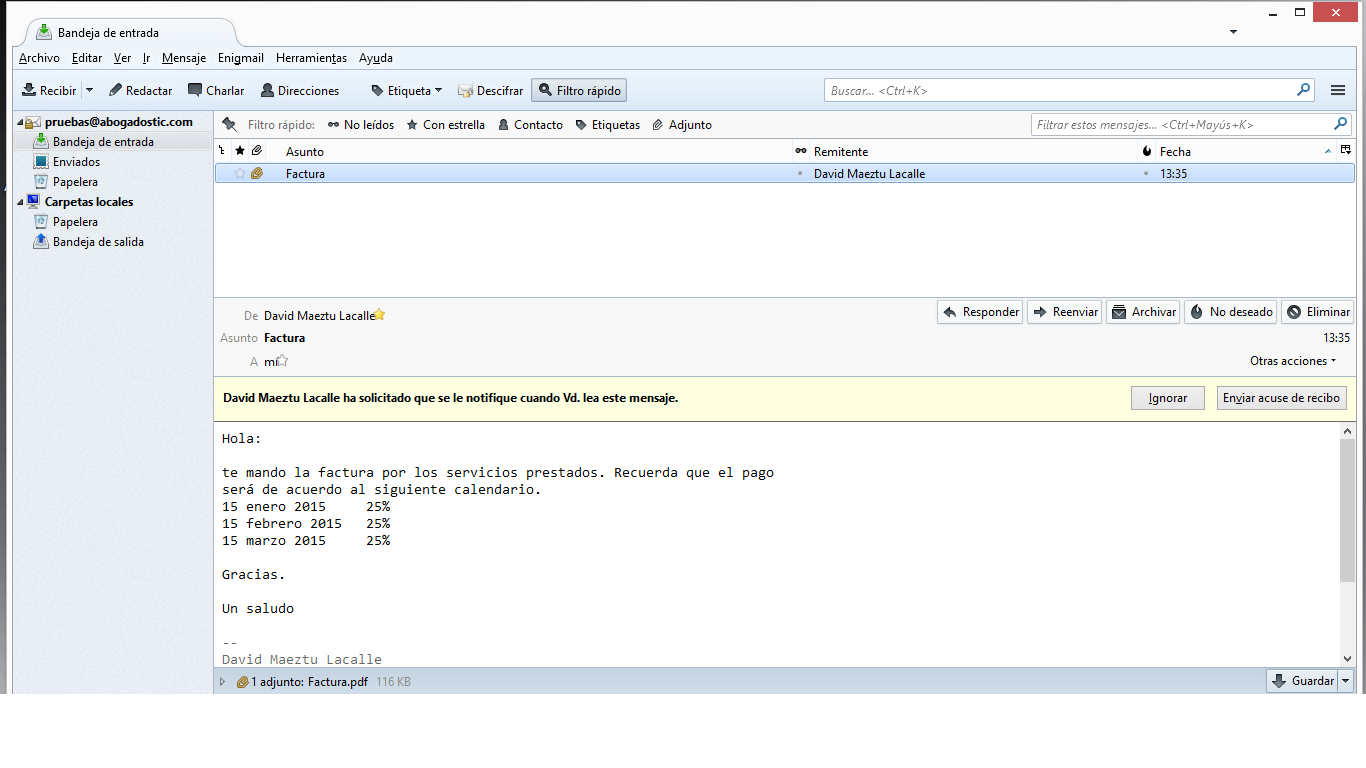

Enviemos un correo con una factura a un cliente, por ejemplo:

Vemos que tiene un calendario de pagos e incluso un adjunto, una factura por los servicios prestados.

En el correo que recibimos, aparecerá en la carpeta de recibidos como un archivo adjunto. Pues bien, una vez descargado en local podemos realizar operaciones de todo tipo sobre el mismo, alterando incluso el archivo adjunto, de tal manera que se ponga aquello que nos interese.

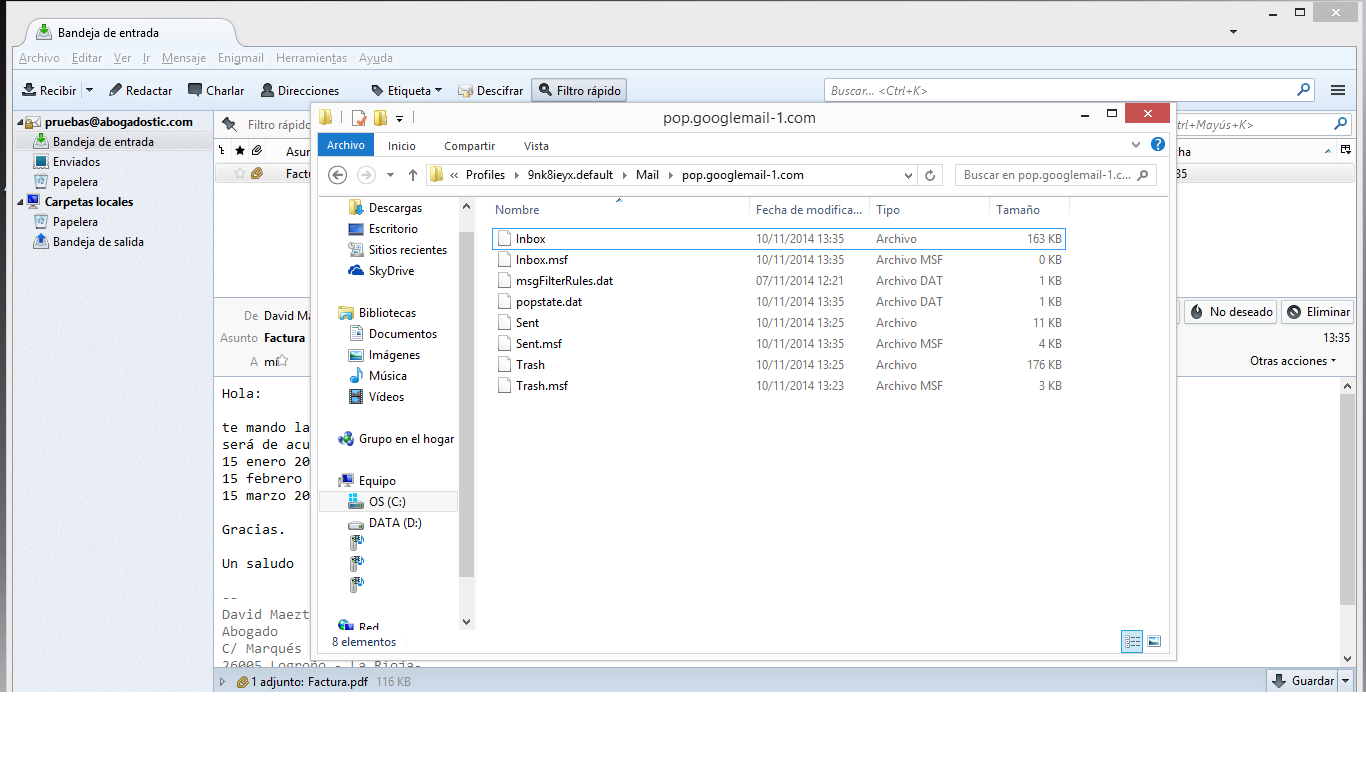

Es tan sencillo como localizar la ruta en la que se almacena el correo en el ordenador local o en el servidor corporativo:

Una vez allí, simplemente accedemos a la carpeta de Mail y aparecerán una serie de archivos, el Inbox (sin extensión) será el archivo donde se almacena el correo electrónico que recibimos.

Basta abrir el archivo y elegir un editor (en windows "notepad") para ver el contenido de todos los correos recibidos, incluyendo si han sido borrados, leídos, etc.

Con un simple editor de textos podemos ver el contenido de todos los correos y desde allí cambiar el contenido del que nos interese, poniendo todo lo que queramos poner. En este ejemplo cambiamos las fechas de pago y añadimos un párrafo que puede generar problemas por su contenido.

Y como vemos, la apariencia del mismo desde el cliente de correo es totalmente la de un correo legítimo mostrado por el cliente, sin ninguna modificación.

Incluso resulta sencillo cambiar el archivo adjunto por otro que hayamos generado nosotros.

Thunderbird almacena los adjuntos codificados, así que si se sustituye la cadena de texto por otra puede dar lugar a otro archivo diferente.

Para hacer esto, basta con enviarnos un correo a nosotros mismos con otro pdf (habría que tener cuidado de que las propiedades, como hora, etc,. sean similares para una mejor confusión en un análisis posterior) y luego en su código fuente copiar la codificación y pegarla en la del archivo que queremos reemplazar.

De esta manera, el cliente de correo nos mostrará otro adjunto y otro correo, en apariencia totalmente legítimo y como remitido por la otra parte.

Si simplemente lo aportamos impreso vemos que fácil es cambiarlo que sea y el nulo valor que debería tener, pues si ya en digital será complicado determinar si ha sido alterado, en papel es imposible conocer a su autor.

Hay otras muchas maneras de hacer lo mismo, incluso más avanzadas, pero lo que me interesa mostrar es que para estas operaciones no hacen falta medios especiales ni herramientas de hacking de ningún tipo, es tan sencillo como editar un mensaje de texto, y si se es un poco cuidadoso con otros datos es complicado demostrar si se ha alterado el contenido o no, puesto que siendo el administrador del sistema, podemos cambiar prácticamente todo, incluidas las fechas.

Aquí no hay elementos biométricos como en la caligrafía que puedan analizarse.

Si se hace bien puede resultar prácticamente imposible, en caso de discrepancia, establecer cual es el auténtico, pudiendo eventualmente quedarnos sin prueba, por lo que hay que extremar las cautelas en el uso del correo.

Al final al juez le llegarán dos partes que afirman hechos contradictorios sobre soportes documentales que difícilmente van a poder asegurar peritos.

Para aumentar la eficacia probatoria de los correos podemos emplear sistemas de firma y cifrado o sistemas de terceros que recopilan el contenido del mensaje, así como otros datos como hora, etc., y que en caso de impugnación aportarán informe sobre sus sistemas, convirtiendo la prueba en una testifical de la empresa que aportará información sobre hechos que conoce de primera mano.

En el fondo es el equivalente a un tercero que dice haber presenciado una comunicación y el valor de su declaración dependerá de la valoración que el juzgado quiera hacer. Así, la intervención de cualquier tercero dará mas instrumentos probatorios. Incluso si el correo está en un servidor de terceros, como gmail, pero ahí las dificultades de contar con la colaboración de la empresa son mayores, por razones evidentes.

En cualquier caso, no se trata de alarmar, sino de mostrar como de sencillo es manipular la información digital y que en un eventual juicio no vayamos confiados en las armas que portamos y que al final resulten ser mero fogueo.

Respuestas

Temas Similares a El E-mail como medio de prueba inservible

« Manuel Garrido presenta Proyecto de ley para permitir la sindicalización de policías y gendarmes

|

Escala Salarial de Servicio Doméstico 2015 »